网络钓鱼攻击的复杂性和破坏性显著升级,一种名为‘单次攻击、多个实体’的新策略正迅速成为攻击者的首选。这种攻击不再局限于传统的广撒网模式,而是通过精心策划,在一次攻击活动中同时针对多个高价值目标,如不同企业的员工、政府机构人员或特定行业的专业人士。其核心在于利用高度定制化的钓鱼邮件、恶意网站或社交工程手段,结合目标群体的共同弱点或利益点,实现攻击效率的最大化。

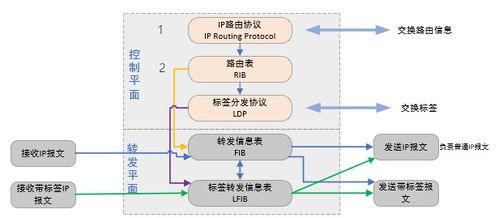

从技术层面看,此类攻击通常依赖于先进的自动化工具和数据分析能力。攻击者首先通过公开信息、数据泄露或暗网交易收集目标实体的详细信息,包括组织架构、业务往来、常用技术平台等。他们利用这些数据制作极具迷惑性的钓鱼内容,如伪造的合作伙伴发票、紧急安全通知或行业会议邀请。在传播阶段,攻击者可能采用域名仿冒、SSL证书伪造、以及利用云服务和合法网站的漏洞进行跳转,以绕过传统安全过滤机制。多阶段攻击链条的设计——如初次钓鱼获取初步凭证,再通过横向移动渗透更多系统——使得防御变得更加困难。

产品和技术领域成为这类攻击的重灾区,因为其中涉及大量知识产权、研发数据和供应链信息。攻击者可能冒充技术供应商发送虚假软件更新通知,或伪装成行业论坛发起钓鱼调查,诱使工程师下载恶意附件。在网络技术方面,利用软件漏洞、弱密码或未加密通信通道的钓鱼攻击也日益增多。例如,通过伪造路由器管理页面或Wi-Fi登录门户,攻击者可以一次性威胁多个连接同一网络的设备。

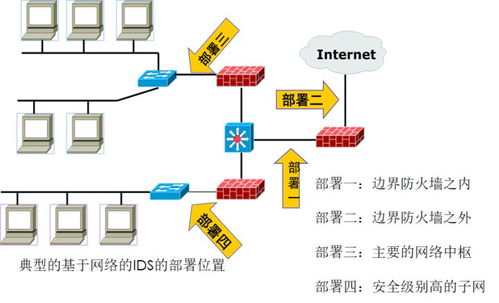

面对这一新动向,企业和个人需采取多层次防御策略。技术层面,应部署高级威胁检测系统,强化电子邮件过滤和终端保护,并定期更新网络设备固件。人员培训同样关键,通过模拟钓鱼演练提升员工对多目标攻击的警觉性。跨组织的信息共享与合作,如行业威胁情报平台,能帮助及早识别并阻断广泛攻击。只有结合技术、管理和教育,才能有效抵御这种日益隐蔽且危害巨大的网络钓鱼威胁。