在当今数字化时代,企业网络安全的挑战日益严峻,单一的防护手段已难以应对复杂多变的威胁。将计算机网络的坚实理论、先进的安全技术与实际的企业级产品实践经验深度融合,是构建有效防御体系的关键。本文作为系列探讨的第一部分,将聚焦于终端安全、网络监测、漏洞管理及威胁情报四大核心领域,解析主流网络安全产品的协同运作。

一、 终端侦测与响应系统:防御的最后防线

终端侦测与响应系统(EDR)是现代端点安全的核心。它基于对主机行为的深度监控,不仅记录进程、文件、网络连接和注册表等活动的详细日志,更利用行为分析和机器学习算法,从海量数据中识别可疑和恶意活动。其核心价值在于“响应”——当检测到威胁时,EDR能够快速定位受感染的终端,提供丰富的上下文信息(如攻击链可视化),并支持自动化或手动的遏制与修复操作,如隔离主机、终止恶意进程、删除恶意文件等。企业级实践经验表明,成功的EDR部署不仅依赖于产品本身的能力,更依赖于与安全运营中心(SOC)流程的紧密集成,以及对告警的精细化调优,以减少误报并提升响应效率。

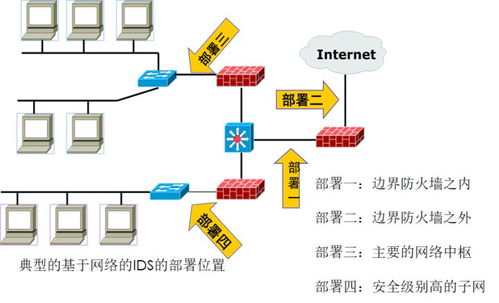

二、 网络侦测与响应系统:流量的全景洞察者

如果说EDR守护的是每一个“点”,那么网络侦测与响应系统(NDR)则俯瞰着连接这些点的“线”与“面”。NDR通过深度包检测(DPI)、网络流(NetFlow)分析等技术,对全网流量进行持续监控和分析。它不依赖于终端代理,能够发现隐藏在加密流量中的异常、识别横向移动、检测命令与控制(C2)通信以及数据外泄行为。NDR的核心优势在于其网络层的独特视角,能够发现那些绕过终端防护或存在于无代理设备(如IoT、OT设备)上的威胁。在实践中,将NDR与EDR的告警进行关联分析,可以极大提升威胁狩猎(Threat Hunting)的效率和攻击事件的溯源能力,实现“点面结合”的立体监测。

三、 多引擎脆弱性与漏洞扫描:主动的风险发现

防患于未然是安全工作的首要原则。多引擎脆弱性/漏洞扫描系统(VAS)正是这一理念的实践工具。它通过模拟攻击者的扫描行为,主动发现网络资产(如服务器、工作站、网络设备、Web应用、数据库)中存在的已知安全漏洞、配置错误和合规性偏差。“多引擎”意味着系统集成了多种检测技术和漏洞特征库,能够从不同维度进行交叉验证,显著提高扫描的覆盖率和准确性。企业级部署的关键在于建立常态化的扫描周期(如每周或每月),并将扫描结果与资产管理系统(CMDB)、工单系统(如Jira、ServiceNow)以及补丁管理流程打通,形成从“发现-评估-修复-验证”的完整闭环,有效管理安全负债,缩小攻击面。

四、 网络安全威胁情报:决策的智慧引擎

网络安全威胁情报(CTI)是将原始数据(如IP地址、域名、文件哈希值)转化为可操作知识的过程。高质量的情报能够提前预警新型攻击手法(TTPs)、恶意软件家族动向、活跃的APT组织以及正在被利用的0day漏洞。在企业实践中,威胁情报的消费与应用至关重要。它可以赋能前述所有安全产品:为EDR/NDR提供最新的IOC(失陷指标)用于检测;为VAS提供需优先扫描的紧急漏洞信息;为SOC分析师提供攻击背景,加速事件研判与响应。构建内外部情报融合的能力,并结合自身业务特点进行情报筛选与优先级排序,是发挥其最大价值的关键。

EDR、NDR、VAS与威胁情报并非孤立存在,它们共同构成了一个动态、协同的主动防御体系。EDR与NDR实现了监测与响应的闭环;VAS提供了风险管理的基线;威胁情报则为整个体系注入了前瞻性和情境感知能力。将这些产品的能力与网络架构知识、安全运维流程(如NIST CSF)相结合,是企业从被动防御转向积极防御乃至韧性安全的必由之路。在下一部分,我们将继续探讨网络防火墙、Web应用防火墙、安全信息和事件管理以及云安全等领域的融合实践。